|

|

Java视频教程名称: Kali Linux系统学习精品课程教程超详细完整版视频教程 java自学网[javazx.com] Linux视频教程 it教程 Java自学网收集整理 java论坛- f- E# `0 w- y8 E

百度网盘下载链接:

u/ }" Q/ X v1 C9 n[/hide]密码: 89g4【解压密码:QQ40069106-ZH8HKTzV】2 H3 n4 k7 ~) W8 {

集数合计:9部分[javazx.com] 3 Q; N* j$ {; i2 j

/ ~% Q# z P4 \

6 J- Q3 T; i6 y' ], v

链接失效声明:如果本链接地址失效,请及时联系站长QQ:40069106 2 ?# o! l/ W6 Z8 i0 K( Y! u( {. Z

如何获取资源:VIP升级: https://www.javazx.com/thread-10591-1-1.html

$ l B$ T4 N7 ~$ c) S# xVIP说明: 月度VIP:使用期限30天; E( r1 R2 L: Z0 T% }

年度VIP:使用期限365天; B/ L' r# F0 E+ S& U3 G

终身VIP:使用期限永久

% r" F. Z9 ?5 Q) s$ H+ b# N

/ @! Q6 _7 o1 b. x0 eJava视频教程详情描述: 9 K! s1 A1 I7 a2 a

B0688《Kali Linux系统学习精品课程教程超详细完整版视频教程》javazx.com Kali Linux系统学习精品课程教程超详细完整版视频教程 javazx点com java自学网整理

! r0 U" x. e0 W$ l) x9 r. b7 o2 N: v' | B$ O' h. F

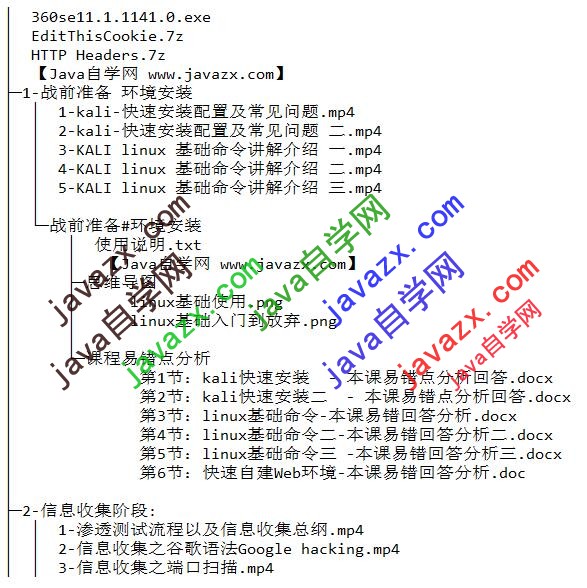

Java视频教程目录:4 e) _5 M+ ~! d+ ~) _, o

1 I" _/ U7 J5 J' M W│ │ 4-信息收集之子域名-sublist3r.mp4

/ B) \7 m0 G% G$ n" \8 _│ │ 5-信息收集之目录扫描-dirbuster.mp4( E/ D+ o7 S0 q7 B b4 F

│ │ 6-信息收集之cms指纹识别.mp4- i. Y( s O, N# H

│ │ 7-信息收集之综合信息收集靶场实列.mp4 `# j* A/ t/ L. }5 Y

│ │

' \3 h; w+ M( p: s# J% d& v! y; U│ └─信息收集阶段

& H0 a) r$ @+ ^7 J+ k│ │ 使用说明.txt/ ?( l: s& z' x

│ │ 【Java自学网 www.javazx.com】

: {+ I4 i+ r$ s0 Q7 D│ ├─思维导图

& ~% ^& K- d8 G0 f0 V" _│ │ Nmap入门指南.png/ s" h. W8 P ]& D$ N* w- F" L. w

│ │ Web综合信息收集.png0 C1 y8 }3 ^/ s- D o+ |& f1 I

│ │ 信息收集入学.png) t+ o9 K: k6 B( T# Q

│ │ 信息收集入门指南.png

+ h. Y/ f8 T/ v- W4 S! e& b6 P│ │ 在线信息资源.png

9 o% O( s4 [5 K/ K s0 X│ │ 子域名收集.png! \" ~3 b5 v+ _0 h" E. j

│ │ 常见的端口服务.png

) f6 E4 r Z* w. J5 l4 B4 b8 L& g│ │ 指纹识别.png

, E/ {) B3 N8 X$ S$ c│ │ 目录扫描.png" ?3 I' Z0 e, |6 v- f

│ │ 编写信息收集文档.png9 d9 Y3 }9 r% S1 L% U% A0 A# e

│ │ 4 `+ C }, \% Y: s: w' {+ q7 y4 ~

│ └─课程易错点分析' _0 s& B$ x- q5 p

│ 第7节:渗透测试流程&信息收集总纲-本课易错回答分析.doc9 h4 o8 X) B! `+ `% |( Y

│ 第8节:谷歌搜索Google hack - 本课易错回答分析.docx4 A$ s4 D. q- P# `

│ 第9节:端口扫描nmap - 本课易错回答分析.docx7 A- ~$ d) a! ^8 l5 u

│ 第10节:子域名sublist3r - 本课易错回答分析.docx" u: a4 V) H/ o0 V( H5 o

│ 第12节:cms指纹识别 - 本课易错回答分析.docx

, x2 X* W( x, {│ 第13节:web综合信息收集 - 本课易错回答分析.docx( S1 D4 S# k+ n2 I) M) S

│ 6 n n. v3 D K8 t$ w( I @) J6 p

├─3-WEB利用合辑(上)

0 `5 M, W0 y( I" [0 f6 c; z. W: |" {│ 1-web漏洞扫描器-awvs.mp4

& j+ q, d: O" @2 F0 Y: h7 |% ?$ \│ 2-web漏洞扫描器-appscan.mp4( O+ O5 m( x: t, J) L, B

│ 3-web漏洞扫描器-Burpsuite 常规测试.mp4

. _2 k5 k/ X, a5 e% q1 \9 |9 W l1 D│ 4-Burpsuite 业务逻辑测试.mp4$ X M R1 k/ U1 A. c: J! {

│ 5-Burpsuite 插件利用检测.mp4

J5 v4 L7 l+ b$ m. }/ d9 p) S│ 6-XSS 漏洞初步学习.mp4

4 ?) o: n6 A n) G8 ?; R│ 7-beef-xss 对xss漏洞的深度利用.mp4

) X9 _; c: f2 b; t│

w% F' a! P, O7 X" L├─4-web利器合辑(下); J7 j3 R) g8 E( g- O% ^1 G

│ 1-SQLmap之sql注入原理利用.mp4

) ~( g: A2 Y( x- b r│ 2-SQLmap之sql注入 一.mp47 h; Z6 E/ b, |# l9 }* b# W. C1 W, W8 L

│ 3-SQLmap之sql注入 二.mp4

* B' ?1 N+ N3 I1 X0 F│ 4-Webshell管理工具.mp4

2 ?, `; t# h5 g3 m" S% P│ 5-Linux下的菜刀weevely.mp47 P5 S; P) v# C1 J1 S2 p9 q

│ 学习资料-Web利器合辑(下).zip5 e" R! K6 W( i% V5 K" ~( g

│ g+ F0 S6 G3 f2 c) \ X" X

├─5-漏洞利用, {! U' N5 y7 y

1 C( W3 N! g% U0 W9 F* m9 ?│ 1-Metasploit框架介绍与基本命令.mp4

. w) _5 ]7 E9 q│ 2-Metasploit扫描漏洞模块.mp4; N: o8 Z9 G c( n- h2 h Q. p2 R1 z

│ 3-Metasploit密码爆破模块.mp4

) ^. p* @. j9 n1 H! h1 a│ 4-Metasploit漏洞利用模块.mp4

+ m" Q" W* n/ T+ e: }6 l+ a0 `! K6 R│ 5-Metasploit漏洞利用模块 二--拿到shell后 低权限---提权篇.mp49 A& a) E$ V! u

│ 6-Metasploit 后门生成模块-木马生成模块.mp4+ c- B4 f; @6 m' F7 ~ a/ C5 C

│ 学习资料-漏洞利用.zip

9 t# b0 p, z5 o│

8 a. K! Q1 [) l$ w* r├─6-密码破解

% F. z( D( D( ^, b+ q! p% n│ 1-hashcat.mp4

8 v; y9 \, q. v5 w8 q│ 学习资料-无线破解.zip

) M; j& q0 Y9 a, }' I( a│ ; q9 |* G7 W& A$ K1 @

├─7-嗅探 欺骗

! O1 l% b* _ L) a7 x│ 1- wireshark初步认识.mp4

9 i% X4 N0 f% z6 y) {: c- f│ 2-DNS劫持案列.mp4

0 r/ g6 Z4 o8 q" R, ~+ B│ 学习资料-嗅探欺骗.zip

9 X( z% a. U" Z% v│

% e6 v2 o+ w9 s2 E├─8-无线破解3 c% l# S" y/ F/ b2 n8 z

│ 1-wifi密码破解案列.mp4

! b9 t( X" [3 N1 o( I│ $ C5 I4 \4 e0 a) z0 [

└─9-毕业典礼

. j4 k0 U* K( \; U/ F 毕业典礼.mp4

* M) B3 T: W, L

1 b; A2 L6 W9 K( ]( |

" ?8 {" `# e3 M. Y# f

9 x# u1 {/ C9 |4 i F& G |

|